- Como o ataque man in the middle viola a segurança?

- Por que o ataque MITM é perigoso?

- Quais são as possíveis proteções contra ataques MITM?

- Quão comuns são os ataques de homem no meio?

- Qual é o principal requisito para um ataque intermediário ser bem-sucedido?

- A VPN protege contra ataques man in the middle?

- É um ataque passivo man-in-the-middle?

- Quais são os tipos de ataques MITM intermediários?

- O SSL é vulnerável a intermediários?

- Como os ataques de malware podem ser evitados?

- SSL pode proteger contra MitB?

- Como os ataques DoS podem ser evitados?

Como o ataque man in the middle viola a segurança?

Um ataque man-in-the-middle é um tipo de ataque de espionagem, em que os invasores interrompem uma conversa existente ou transferência de dados. Depois de se inserirem no "meio" da transferência, os atacantes fingem ser ambos participantes legítimos.

Por que o ataque MITM é perigoso?

Por que os hacks MitM são tão perigosos? ... Além disso, os agentes de ameaças podem usar ataques Man-in-the-Middle para coletar informações pessoais ou credenciais de login. Além disso, os invasores podem forçar atualizações comprometidas que instalam malware podem ser enviadas para os dispositivos móveis dos usuários em vez de legítimos.

Quais são as possíveis proteções contra ataques MITM?

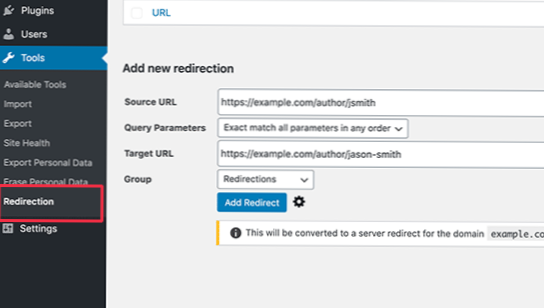

SSL Hijacking, SSL Stripping e HTTPS Spoofing são algumas das formas comuns que os invasores usam para roubar informações de usuários inocentes. Usar redes privadas seguras, usar HTTPS e reforçar as medidas de segurança são as opções deixadas para os usuários se protegerem de ataques MITM.

Quão comuns são os ataques de homem no meio?

Embora não sejam tão comuns quanto ataques de ransomware ou phishing, os ataques MitM são uma ameaça sempre presente para as organizações. O Índice de Inteligência de Ameaças 2018 da IBM X-Force afirma que 35 por cento da atividade de exploração envolveu invasores que tentavam conduzir ataques MitM, mas é difícil obter números concretos.

Qual é o principal requisito para um ataque intermediário ser bem-sucedido?

O invasor deve ser capaz de interceptar todas as mensagens relevantes que passam entre as duas vítimas e injetar novas. Isso é direto em muitas circunstâncias; por exemplo, um invasor dentro do alcance de recepção de um ponto de acesso Wi-Fi não criptografado pode se inserir como um intermediário.

A VPN protege contra ataques man in the middle?

Usar uma VPN disfarça o endereço IP do usuário e a localização do país para contornar o bloqueio geográfico e a censura da Internet. VPN também é eficaz contra ataques man-in-the-middle e para proteger transações de criptomoeda online.

É um ataque passivo man-in-the-middle?

Tipos de ataques man-in-the-middle

Wi-Fi Eavesdropping - uma forma passiva de implantar ataques MITM, wi-Fi espionagem envolve cyber hackers que configuram conexões Wi-Fi públicas, normalmente com um nome desavisado, e ganham acesso às suas vítimas assim que se conectam ao Wi-Fi malicioso Fi.

Quais são os tipos de ataques MITM intermediários?

Técnicas e tipos de ataque MitM

- Envenenamento de cache ARP. O protocolo de resolução de endereço (ARP) é um processo de baixo nível que traduz o endereço da máquina (MAC) para o endereço IP na rede local. ...

- Envenenamento de cache DNS. ...

- HTTPS spoofing. ...

- Escuta de Wi-Fi. ...

- Seqüestro de sessão.

O SSL é vulnerável a intermediários?

A estrutura de um certificado SSL torna a atividade intrusiva do Man-in-the-Middle impossível. Esses produtos de segurança da web foram projetados especificamente para proteger sites e clientes desse tipo de ataques cibernéticos.

Como os ataques de malware podem ser evitados?

Vejamos as melhores maneiras de impedir um ataque de malware.

- Fique de olho nos e-mails de phishing. Para obter acesso à rede, os atores da ameaça precisam ter um ponto de partida. ...

- Logins ímpares. ...

- Trojans de backdoor. ...

- Informações em movimento. ...

- Compactação e exportação de dados. ...

- Prevenção de malware: proteja sua empresa.

SSL pode proteger contra MitB?

Ataques man-in-the-browser podem enganar até mesmo os usuários mais vigilantes e são imunes a alguns mecanismos de segurança bem conhecidos, como certificados SSL / TLS seguros e autenticação de dois fatores. ... Portanto, nenhuma etapa de autenticação foi ignorada. Trojan MitB modifica os dados antes de serem criptografados.

Como os ataques DoS podem ser evitados?

Como ajudar a mitigar ataques DoS e ataques DDoS

- Mantenha seu software de segurança, sistema operacional e aplicativos atualizados. ...

- Considere um roteador que vem com proteção DDoS integrada.

- Procure um serviço de hospedagem de site com ênfase na segurança.

Usbforwindows

Usbforwindows